Laut einer neuen Studie von Barracuda Networks tun sich E-Mail-Security-Systeme besonders schwer damit, sogenannte BEC-Angriffe (Business E-Mail Compromise) zu erkennen. Barracuda nahm weltweit 3.000 zufällig ausgewählte Angriffe unter die Lupe. Die IT-Security-Anbieterin führt dies darauf zurück, dass rund 60 Prozent der BEC-Angriffe keinen Phishing-Link enthalten, was eine Identifizierung erschwert.

Ausserdem würden Angreifer nicht nur Führungskräfte und klassische gefährdete Mitarbeiter wie HR- und Finanzpersonal adressieren, sondern potenziell alle Mitarbeiter eines Unternehmens, wie das Ergebnis einer weiteren Stichprobe von BEC-Angriffen auf 50 weltweit zufällig ausgewählte Unternehmen belegt. Gemäss der Barracuda-Studie ist Business E-Mail Compromise eine der häufigsten Cyber-Betrugsarten. Angreifer versuchen auf diese Weise, Zugang zu einem Geschäfts-E-Mail-Konto zu erhalten, um die Identität des eigentlichen Kontoinhabers zu missbrauchen und damit das Unternehmen, Mitarbeiter oder Kunden zu täuschen und zu betrügen. Vor allem Mitarbeiter mit Zugang zu Finanz- oder Lohndaten und anderen personenbezogenen Daten stehen bei dieser Angriffsart im Fokus der Cyber-Kriminellen, so die Security-Expertin weiter.

Die Methoden der BEC-Betrüger hat das Sentinel-Team von Barracuda anhand von weltweit 3.000 zufällig ausgewählten BEC-Angriffen analysiert. Barracuda Sentinel ist ein Cloud-Service, der von einer Mehrebenen-KI-Engine unterstützt wird und unter anderem BEC-Exploits aufdeckt, diese blockt und Mitarbeiter mit dem höchsten Gefährdungsrisiko erkennen soll. Laut der Auswertung zielt nahezu die Hälfte (46,9 Prozent) der Betrug-E-Mails darauf ab, Opfer zu überzeugen, eine Banküberweisung auszuführen. 40,1 Prozent der Angriffe forderten den Empfänger auf, einen bösartigen Link anzuklicken. 12,2 Prozent bauten Kontakt zur Zielperson auf, etwa durch die Anfrage, ob das Opfer für eine dringende Aufgabe verfügbar sei; in der Mehrzahl der Fälle folgte nach erstem E-Mail-Wechsel ebenfalls die Bitte um eine Überweisung, so die Analysten weiter. Dies bedeute auch, dass etwa 60 Prozent der BEC-Angriffe keinen bösartigen Link, sondern reine Text-E-Mails waren. Für E-Mail-Security-Lösungen sind diese laut Barracuda besonders schwer zu erkennen, da sie zudem oft von legitimen E-Mail-Konten versendet werden.

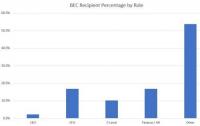

In Bezug auf die BEC-Angriffe auf 50 weltweit zufällig ausgewählte Unternehmen war es Ziel der Barracuda-Analyse, sowohl gestohlene Identitäten als auch Angriffsopfer zu klassifizieren. Eine grosse Anzahl (43 Prozent) der gefälschten Identitäten waren demnach CEOs. Am häufigsten (48,1 Prozent) haben Betrüger jedoch gestohlene Identitäten von Mitarbeitern verwendet, die nicht klassisch gefährdet sind, etwa Führungskräfte, Finanz- oder HR-Personal. Dies stellte Barracuda auch für die Opfer eines BEC-Angriffs (53,7 Prozent) fest. Daher seies nicht ausreichend, nur Führungskräfte und gefährdete Abteilungen zu schützen, um sich gegen BEC-Betrug zu wappnen. Cyber-Kriminelle nehmen alle Mitarbeiter ins Visier.

Als mögliche Sicherheitsmassnahmen gegen BEC-Betrug schlägt Barracuda vor:

- Überweisungen sollten niemals ohne interne Rücksprache erfolgen, wenn die einzige Kontaktinformationen eine potenziell betrügerische E-Mail ist

- Benutzer sollten besondere Vorsicht walten lassen, wenn sie E-Mails vom CEO empfangen, da die Rolle des CEO zum häufigsten Identitätsdiebstahl gehört. Falls es ungewöhnlich ist, vom Geschäftsführer eine Anfrage zu erhalten, sollte der Mitarbeiter deren Legitimität überprüfen, bevor er Massnahmen ergreift

- Unternehmen sollten ein Trainingsprogramm implementieren, das ihre Mitarbeiter kontinuierlich schult, BEC-Angriffe und andere E-Mail-Betrugsmaschen zu erkennen

- Unternehmen sollten weiterhin eine E-Mail-Security-Lösung einsetzen, die Phishing-, Spear-Phishing- und Cyber-Betrugs-Angriffe, die Grundlage für einen erfolgreichen BEC-Betrug sind, automatisch stoppt.